- Anzeige -

Haben Sie in Ihrem Postfach ungefragte Sex-Mails und Phishing-Mails, die Ihnen Ihre persönlichen Daten, Passwörter, Bankverbindungen, usw. mitteilen? Dann waren wieder Hacker am Werk. Fordert der Hacker auch eine Zahlung in Bitcoin? Droht er, an alle Ihre Freunde und Familienangehörige kompromittierende Informationen, z. B. sexuelle Bilder, über Sie zu schicken? Sex-Mails und Phishing-Mails nehmen zu! Was kann man tun? Wie schützt man sich richtig? Haben Ihnen diese Mails, meistens in englischer Sprache verfasst, auch schon Ängste gemacht, gerade wenn persönliche Daten, die nur Sie eigentlich nur wissen können, von einer fremden E-Mail-Adresse geschickt wurden?

Keine Panik, ruhig bleiben. Lassen Sie Ihren Rechner von einem Experten untersuchen oder setzen Sie diese Schritte um. Phishing-Mails und Sex-Mails sind nicht neu, nur haben sie eine perfide Variation bekommen. Dies ist eine neue Variante eines alten Betrugs, der auch als „Sextortion“ bezeichnet wird und der 2019 neue Kreise zieht. Dies ist die neue Art von Online-Phishing, die Menschen auf der ganzen Welt mit Sex-Mails oder Phishing-Mails erreicht und Ängste des digitalen Zeitalters ausnutzt. Es sind ganz klare Erpressungen, die Sie zur Anzeige bei der Polizei bringen können. Nur erhoffen Sie nicht zu viel davon, denn jeden Tag gehen leider Tausende Onlineanzeigen bei der Polizei ein. Außerdem ist das Problem ja nicht vom Tisch mit einer Anzeige, denn voraussichtlich hat der Hacker Ihnen bereits im Vorfeld Schadsoftware, bzw. Malware auf den Rechner installiert, die Sie zusätzlich, neben Passwortänderungen, entfernen müssen.

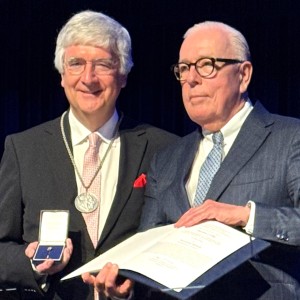

Ralf Schmitz, Ethical-Hacker, verfügt über 20-jährige Erfahrung und zeigt in seinen Vorträgen, was Sie tun und wie Sie sich richtig schützen können.

Tipp 1) Bezahlen Sie nicht das Lösegeld.

Er zeigt an konkreten Beispielen, wie diese Erpresser-Mails aussehen. Das generelle Problem ist, dass ein Hacker behauptet, dass er Ihren Computer, Laptop, Tablet, Handy kompromittiert hat. Er gibt an, dass er peinliche und sehr oft persönliche Informationen – z. B. Passwörter, Bilder, die Sie mit Ihrer Webkamera aufgenommen haben, oder Ihren pornografischen Browserverlauf – an Ihre Freunde, Familie und Kollegen weitergibt. Der Hacker verspricht zu verschwinden, wenn Sie ihm Tausende von Euro oder Dollar schicken, normalerweise in Bitcoin.

ALSO SOLLTE ICH DAS LÖSEGELD NICHT BEZAHLEN?

Sie sollten das Lösegeld auf keinen Fall bezahlen, sondern Anzeige erstatten. Wenn Sie das Lösegeld zahlen, verlieren Sie nicht nur Geld, sondern Sie ermutigen die Betrüger, weiterhin andere Menschen zu erpressen. Wenn Sie bezahlen, können die Betrüger dies auch als Druckpunkt verwenden, um Sie weiterhin zu erpressen, da Sie wissen, dass Sie anfällig sind und Ihr Rechner weiter infiziert ist.

WAS SOLL ICH STATTDESSEN TUN?

Die aufgeführten Punkte Schritt für Schritt abarbeiten, Ralf Schmitz (Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein!) oder einen IT-Experten kontaktieren, damit so etwas nicht mehr passiert.

Tipp 2) Schreiben Sie nie die Erpresser an.

Denn wenn Sie antworten, werden Sie den Druck weiter erhöhen. Bei dieser Art von Betrug verlässt sich der Täter auf die Wahrscheinlichkeit, dass eine kleine Anzahl von Menschen aus einer Gruppe von potenziell Millionen Menschen reagiert. Grundsätzlich unterscheidet sich dies nicht so sehr vom alten „nigerianischen-Prinz-Betrug“, nur mit einem anderen Haken. Standardmäßig erwarten die Hacker, dass die meisten Leute die E-Mail nicht einmal öffnen, geschweige denn lesen. Sobald sie jedoch eine Antwort erhalten – und ein Gespräch eingeleitet wird – werden die Hacker wahrscheinlich in einer fortgeschrittenen Phase den Betrug sehr gezielt einleiten oder Sie haben bereits Zugriffe auf Ihren Rechner erlangt.

Tipp 3) Machen Sie regelmäßig Updates von Ihrem Computer und mobilen Geräten.

Wenn Sie betroffen sind, ist es leider schon zu spät, da Malware sich auf Ihren Geräten befindet. Sicherheits-Webinare zu diesem Thema können im Vorfeld helfen.

Tipp 4) Ändern Sie sofort alle Passwörter.

Sonst kann es sehr gefährlich werden und die Hacker können Zugriff auf die Konten erlangen, unabhängig davon, ob Sie dieses alte Kennwort immer noch verwenden oder nicht.

SIE HABEN MEIN PASSWORT! WIE HABEN SIE MEIN PASSWORT ERHALTEN?

In der modernen Zeit sind Datenverletzungen leider üblich und massive Passwörter führen in die kriminellen Ecken des Internets. Betrüger erhalten eine solche Liste wahrscheinlich zum ausdrücklichen Zweck, Sie zu erpressen, mit viel Wahrheitsgehalt. Wer mag es schon, von Hackern zu erfahren, was sein Passwort ist oder in welcher Straße er wohnt? Dies wird aber in einer Massen-E-Mail mit sehr persönlichem Inhalt verschickt. Technisch ist das kein großer Aufwand, da Sie selbst jeden Tag, Spuren im Internet hinterlassen. Möglicherweise haben die Betrüger eine Datenbank mit E-Mails und gestohlenen Passwörtern zusammengestellt und diesen Betrug möglicherweise an Millionen von Menschen verschickt, in der Hoffnung, dass genug von ihnen sich genug Sorgen machen und das es sich auszahlen würde, wenn der Betrug rentabel wird. Sie können hier prüfen, ob Ihre E-Mails betroffen sind. Sie brauchen nur Ihre E-Mail-Adresse einzugeben.

Tipp 5) Nutzen Sie einen Passwortmanager.

Keypass ist zum Beispiel kostenlos, und lassen Sie sich automatisch sichere Passwörter generieren und dies für jede Seite, die Sie nutzen. Nur so schützen Sie sich hinreichend. Wenn ein Erpresser erstmal Ihr Kennwort hat, kann er viele Seiten nutzen, wenn Sie immer das gleiche Passwort vergeben haben. Durch einen Kennwortmanager sehr sichere neue Passwörter erstellen.

Natürlich sollten Sie Ihr Passwort immer ändern, wenn Sie darauf hingewiesen wurden, dass Ihre Daten unsicher sind. In Amerika gibt es Dienste die Sie auf einen Enable Two-Factor Authentication hinweisen.

- Anzeige -

Tipp 6) Sie sollten nicht mehr online gehen, auch wenn es schwerfällt, bis Sie Ihren Rechner auf Malware untersucht haben.

Hier einige Programme die Sie auf der Seite von www.chip.de runterladen können, die gute Dienste leisten, um Ihren Computer zu säubern.

1. Malewarebytes

2. ADWcleaner

3. Spybot

4. Virenprogramm (Avira, Kapersky, Norton, usw.)

Tipp 7) Denken Sie auch an das Familiennetzwerk.

Über den Router oder die mobilen Geräte / Rechner könnte die Schadsoftware auf die anderen Familienmitglieder bereits installiert worden sein. Die Spezialsoftware ebenfalls auf die anderen Geräte zu Prüfzwecken installieren, sonst sind Sie bald wieder infiziert.

Hören Sie auf, das von dem Betrüger in der Phishing-E-Mail verwendete Kennwort zu benutzen und verwenden Sie einen Kennwort-Generator, um Ihre Kennwörter sicher und eindeutig zu halten. Wenn Sie fortfahren, sollten Sie die Zwei-Faktor-Authentifizierung immer dann aktivieren, wenn dies eine Option für Ihre Online-Konten ist. In dem Internet-Leitfaden finden Sie weitere Tipps zum Schutz Ihrer Sicherheit und Ihrer Privatsphäre im Internet.

Tipp 8) Decken Sie Ihre Kameras ab.

Ein weiterer Tipp, was Sie tun sollten, um sich zu schützen, ist eine Abdeckung über der Kamera Ihres Computers bzw. einen kleinen Streifen Isolierband zu kleben, gerade wenn Sie Kinder haben.

Tipp 9) Prüfen Sie, ob Sie betroffen sind und Ihre E-Mail-Adresse bereits gelistet wurde.

1. Das Hasso-Plattner-Institut gehört zur Universität Potsdam und ist Deutschlands universitäres Exzellenz-Zentrum für Digital Engineering. Die Datenbank der gehackten Nutzerkonten umfasst derzeit knapp 6 Milliarden Einträge. Viele davon wurden erst in den letzten Jahren entdeckt. Viele der verzeichneten Daten wurden im Internet veröffentlicht oder werden im Darknet unter Kriminellen verkauft. Diese können damit weitere Straftaten begehen. Auch beim HPI Identity Leak Checker (sec.hpi.uni-potsdam.de/ilc/search) genügt die Eingabe Ihrer E-Mail-Adresse um zu erfahren, ob diese im Internet womöglich mit weiteren persönlichen Daten verkauft oder veröffentlicht wird.

2. Nach der Eingabe Ihrer E-Mail-Adresse erfahren Sie über den Firefox Monitor, ob Ihre Daten von einem Datenleck betroffen sind. Außerdem wird angezeigt, welche Daten unter Umständen gestohlen wurden. Den kostenlosen Dienst können natürlich nicht nur Firefox-Nutzer verwenden, sondern auch Nutzer jedes anderen Browsers. Besonders praktisch: Sie können eine automatische Benachrichtigung aktivieren. Dann erhalten Sie einen Bericht, wenn Ihre Daten in neuen Datenlecks oder nach Datendiebstählen (www.onlinewarnungen.de/tag/datendiebstahl/) im Internet auftauchen.

- Anzeige -

3. Troy Hunt ist Blogger zu Themen rund um die IT-Sicherheit und Sicherheit im Internet. Er hat die kostenlose Plattform geschaffen, damit sich Nutzer weltweit über mögliche Gefahren aus Datenpannen informieren können. Über 5 Milliarden Datensätze sind in der Datenbank derzeit enthalten. Die Webseite bietet zudem einen Benachrichtigungsservice. Darüber erhalten Sie eine Information, falls Daten zu Ihrer E-Mail-Adresse im Netz auftauchen sollten. Auf dieser englischen Seite finden Sie immer die aktuellen Verstöße, wo weltweit Daten gestohlen wurden. Sie können direkt checken (haveibeenpwned.com/), ob Ihre Adresse davon auch betroffen ist.